Wir hatten ja bereits zu einem früheren Zeitpunkt über den diesen 2024 verabschiedeten Rechtsakt der EU berichtet, doch erst im Laufe des Jahres 2026 werden die ersten nach außen sichtbaren Verpflichtungen für die Hersteller von digitalen Produkten sichtbar.

Wir möchten über die bevorstehenden Pflichten, die aus dieser Verordnung den Herstellern erwachsen, einen Überblick geben und nochmals einen allgemeinen Überblick über den CRA geben.

Allgemeine Übersicht des CRA

Der Cyber Resilience Act (CRA) ist der weltweit erste umfassende Rechtsrahmen, der verbindliche Cybersicherheitsanforderungen für Hardware- und Softwareprodukte vorschreibt, die auf den EU-Markt gebracht werden. Er markiert einen Paradigmenwechsel von der freiwilligen Zertifizierung hin zu verpflichtenden Standards.

Zielsetzung

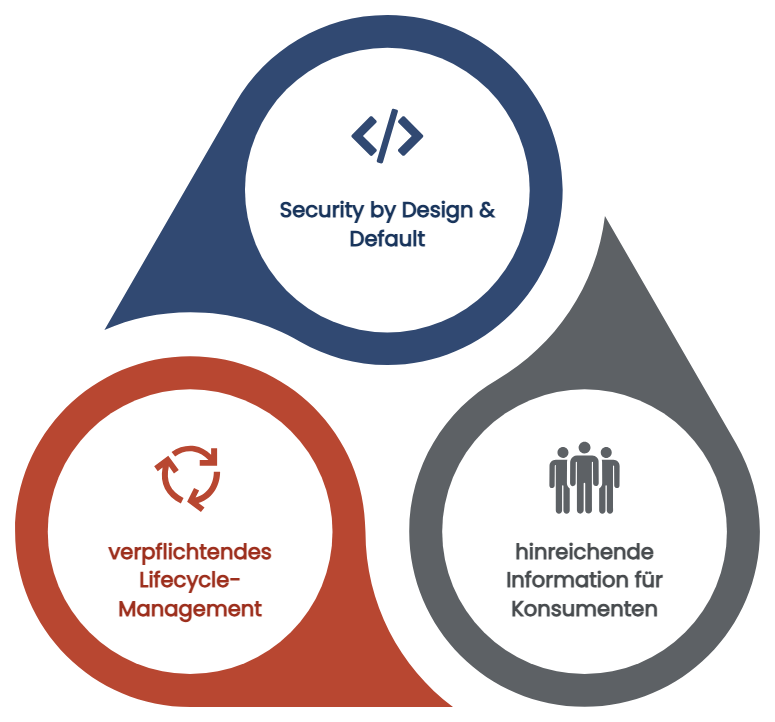

Das primäre Ziel des CRA ist es, die Sicherheit der digitalen Lieferkette zu gewährleisten. Dies wird durch zwei Hauptpfeiler und entsprechende Transparenzanforderungen für die Konsumenten & Anwender erreicht:

- Security by Design & Default: Produkte müssen bereits bei der Entwicklung sicher konzipiert und mit sicheren Standardeinstellungen ausgeliefert werden.

- Sicherheit über den gesamten Lebenszyklus: Hersteller werden verpflichtet, Sicherheitslücken nicht nur zu vermeiden, sondern über die gesamte erwartete Lebensdauer des Produkts (mindestens aber 5 Jahre) Sicherheitsupdates bereitzustellen.

Anwendungsbereich

Der CRA gilt für “Produkte mit digitalen Elementen” (PDEs). Dies ist sehr weit gefasst und umfasst:

- Hardware: Laptops, Smartphones, Smart-Home-Geräte, Sensoren, Kameras, IoT-Geräte.

- Software: Betriebssysteme, Firmware, Apps, Spiele, Standalone-Software.

Ausnahmen: Ausgenommen sind Dienstleistungen (SaaS, sofern nicht Teil eines Produkts), sowie Produkte, die bereits durch spezifische Sektor-Regulierungen abgedeckt sind (z. B. Medizinprodukte, Zivilluftfahrt, Fahrzeuge), es sei denn, der CRA deckt Aspekte ab, die dort fehlen.

Wichtige Bestimmungen für 2026: Beginn der Meldepflichten

Basierend auf dem Zeitplan endet eine wichtige Übergangsfrist nach 21 Monaten. Das bedeutet, dass der September 2026, den ersten scharfen “Meilenstein” der Compliance markiert.

Während die technische Produkt-Compliance (CE-Kennzeichnung) erst später voll greift, werden Meldepflichten bereits 2026 verbindlich.

Zentrale Vorschriften ab 11.09.2026:

A. Meldepflicht für aktiv ausgenutzte Schwachstellen

Hersteller sind verpflichtet, der ENISA (Agentur der Europäischen Union für Cybersicherheit) und gegebenenfalls den nationalen CSIRTs Sicherheitslücken zu melden.

- Anforderung: Jede Schwachstelle in einem Produkt, die aktiv ausgenutzt wird.

- Fristen:

- Frühwarnung: Innerhalb von 24 Stunden nach Bekanntwerden.

- Vollständige Meldung: Innerhalb von 72 Stunden.

- Abschlussbericht: Spätestens 14 Tage nach Behebung oder Lösung.

B. Meldepflicht für Sicherheitsvorfälle (Incidents)

Neben Schwachstellen müssen auch Sicherheitsvorfälle gemeldet werden, die Auswirkungen auf die Sicherheit des Produkts haben.

- Anforderung: Vorfälle, die die Sicherheit des Produkts beeinträchtigen oder zu dessen Fehlfunktion führen.

- Auswirkung: Dies zwingt Hersteller dazu, bereits im Jahr 2026 funktionierende Incident-Response-Prozesse etabliert zu haben, die mit den EU-Behörden kommunizieren können.

C. Implikationen für die Unternehmensstrategie 2026

Auch wenn das Produkt selbst 2026 noch keine neue CE-Kennzeichnung tragen muss, müssen Hersteller intern folgende Strukturen fertiggestellt haben:

- Einrichtung einer Schnittstelle zur ENISA-Meldeplattform.

- Interne Prozesse zur Überwachung von Schwachstellen (Vulnerability Monitoring) müssen operativ sein.

- Die Rechtsabteilungen müssen bereit sein, Vorfälle juristisch zu bewerten, um Compliance-Verstöße bei Nicht-Meldung zu vermeiden.

Ausblick auf 2027: Die vollständige Anwendung (Deadline)

Das Jahr 2027 ist das entscheidende Jahr für den Marktzugang. Nach der allgemeinen Übergangsfrist von 36 Monaten (11.12.2027) tritt der CRA vollumfänglich in Kraft.

Ab diesem Zeitpunkt darf kein Produkt ohne CRA-Konformität mehr in der EU verkauft werden.

Erwartete Entwicklungen und Anforderungen für 2027:

A. Konformitätsbewertung und CE-Kennzeichnung

Ab 11.12.2027 müssen alle neuen Produkte das CE-Kennzeichen tragen, das nun auch Cybersicherheit attestiert.

- Standard-Produkte (ca. 90% des Marktes): Hersteller dürfen eine Selbsterklärung (Self-Assessment) abgeben. Sie bestätigen eigenverantwortlich die Einhaltung der Sicherheitsstandards.

- hinsichtlich Cybersicherheit sensible Produkte (wichtige & kritische): Für Produkte mit höherem Risiko (z. B. Betriebssysteme, Firewalls, Passwort-Manager, industrielle Steuerungssysteme) ist in vielen Fällen eine Prüfung durch eine externe Stelle (Notified Body) zwingend erforderlich.

B. Software Bill of Materials (SBOM)

Hersteller müssen eine detaillierte Liste aller Softwarekomponenten (inkl. Open-Source-Bibliotheken) vorhalten.

- Ziel: Transparenz über Abhängigkeiten und schnellere Identifikation von Schwachstellen (wie z. B. bei log4j).

- 2027-Relevanz: Die Dokumentation muss für Marktüberwachungsbehörden verfügbar sein.

C. Support-Zeitraum und Updates

Ab Ende 2027 gilt die Pflicht, Sicherheitsupdates für den Support-Zeitraum bereitzustellen.

- Dieser Zeitraum muss sich an der erwarteten Produktlebensdauer orientieren (in der Regel mind. 5 Jahre).

- Das Enddatum des Supports muss dem Kunden vor dem Kauf klar und deutlich kommuniziert werden.

D. Sanktionen und Marktüberwachung

Ab Ende 2027 werden die nationalen Marktüberwachungsbehörden aktiv:

- Strafen: Bei Verstößen gegen die wesentlichen Sicherheitsanforderungen drohen Bußgelder von bis zu 15 Mio. € oder 2,5 % des weltweiten Jahresumsatzes (je nachdem, was höher ist).

- Rückrufe: Behörden können den Rückruf von unsicheren Produkten anordnen oder deren Verkauf verbieten.

Zusammenfassende Prognose für 2027

2027 wird das Jahr der “Marktbereinigung”. Es ist zu erwarten, dass viele Legacy-Produkte, die nicht wirtschaftlich auf den CRA-Standard gehoben werden können, vom Markt genommen werden (End-of-Life). Gleichzeitig wird es zu Engpässen bei Zertifizierungsstellen (Notified Bodies) kommen, weshalb Unternehmen dringend geraten wird, den Zertifizierungsprozess bereits so früh wie möglich zu beginnen.

Fazit

Der CRA ist kein “Papiertiger”. Die Trennung der Fristen (Meldepflichten in 2026, volle Produkt-Compliance in 2027) ist eine regulatorische Falle für unvorbereitete Unternehmen. Wer erst 2027 beginnt, wird bereits 2026 durch fehlende Meldungen auffallen und möglicherweise sanktioniert werden.

Unsere Produkte

D&O

Für Unternehmen, Stiftungen, Vereine, einzelne Personen & D&O mit Strafrechtschutz

CYBER

Für Dienstleister & Gewerbe, Versicherungs-Vermitttler, Produktions-Unternehmen etc.

SPEZIAL STRAF-RECHTSSCHUTZ

Strafrechtsschutz, Manager-Rechtsschutz, Steuerberater & Wirtschaftsprüfer

CRIME

Finanzinstitutionen,

Kommerzielle Kunden

VERMÖGENSSCHADEN-HAFTPFLICHT

Finanzinstitute, Private Equity, Werbung & Medien etc.

Lesen Sie hier weiter

Wachstum, Realität und Verantwortung – ein Wort an unsere Maklerpartner

Die Wirtschaftsforschungsinstitute sprechen wieder von Wachstum. Vorsichtig. Beinahe ehrfürchtig. Als wäre es ein seltenes Gut, das man nicht erschrecken darf. Ein zartes Pflänzchen 🌱, heißt es.

WEITERLESEN

INFINCO Markel Pro Cyber 2026 – die nächste Generation der Cybersicherheit für Ihre Kunden

Wir freuen wir uns, Ihnen unser neues, wegweisendes Deckungskonzept vorzustellen: INFINCO Markel Pro Cyber 2026

WEITERLESEN

Financial Lines Dialog 2026 – Save the Date!

Wir können es kaum erwarten, Sie am 24. September 2026 beim Financial Lines Dialog 2026 zu begrüßen.

WEITERLESEN