Phishing stellt regelmäßig den Beginn eines Cyberangriffs dar, bei dem der Täter eine E-Mail (oder eine Nachricht in einem sozialen Netzwerk) sendet, um den Empfänger zu Aktionen zu verleiten, die dem Angreifer eine Tür öffnen, um einen erfolgreichen Cyberangriff einleiten zu können. Dabei ist es natürlich wichtig, dass der Empfänger nicht erkennt, dass die EMail aus einer unseriösen Quelle stammt und so der Empfänger dazu verleitet wird, verschiedene Aktionen durchzuführen – die häufigsten derartigen Aktionen sind:

- auf einen Link klicken, der ihn auf eine gefälschte Website führt

- persönliche Daten (z.B. Zugangsdaten) bekannt geben

- einen Anhang der EMail-Nachricht öffnen

Insofern ist es natürlich wichtig sich selbst und das eigene Unternehmen vor Phishing-E-Mails zu schützen- dazu ist es einerseits wichtig zu verstehen, was die Angreifer mit dem Vorgehen bezwecken und andererseits gibt es auch wirksame Maßnahmen, um sich vor diesem Vorgehen zu schützen.

So funktioniert Phishing

Wie erwähnt startet Phishing meist mit einer scheinbar harmlosen Mail – und ja, in den meisten Fällen ist die Mail an sich noch recht ungefährlich. Mails mit bekanntem Schadcode werden nämlich in den meisten Fällen schon von den EMail-Anbietern “aussortiert” und landen gar nie beim Empfänger – wobei auch hier grundsätzlich Vorsicht geboten ist, da nicht gewährleistet ist, dass auch einmal ein entsprechendes EMail mit einem schädlichen Anhang durch die diversen Filter schlüpft.

Die meisten Phishing-E-Mails die man erhält landen außerdem im SPAM-Filter und sind auch auf den ersten Blick als Fake-Mails zu erkennen – außer man ist hoffnungslos optimistisch und glaubt tatsächlich daran, dass ein nigerianischer Prinz oder ein mit einer Erbschaft bedachter Bankangestellter gegen hohe finanzielle Beteiligung die Hilfe bei diversen Geldtransfers benötigt. Aber es gibt sie auch, die EMails die sehr legitim aussehen, sodass es sehr schwierig ist, sie von echten EMails zu unterscheiden insbesonders wenn es sich um eine gezielte Phishing-Kampagne handelt, mit der Informationen z.B. eines bestimmten Unternehmens abgegriffen werden sollen. Hier kommt es dann häufig zum sogenannten Spear-Phishing, d.h. es werden gezielt bestimmte Personen oder Gruppen angeschrieben, um an die gewünschten Informationen zu gelangen – diese EMails sind meist deutlich besser gestaltet und viel schwieriger von legitimen E-Mails zu unterscheiden.

Für den Angreifer hat das Phishing in allen Fällen den selben Zweck – um an Informationen zu gelangen, sei es nun Zugangsdaten, Kreditkarteninformationen. In einigen Fällen sollen die Nutzer auch dazu verleitet werden, Schadsoftware, die natürlich nicht auf Anhieb als solche zu erkennen ist, auf Ihren PC zu starten oder zu installieren. Wenn der Angreifer bereits über Hintergrundinformationen zum Unternehmen verfügt, ist es durchaus möglich, dass die EMail so aussieht, als käme sie vom eigenen IT-Support und dann ist es durchaus vorstellbar, dass der User den Anweisungen im Mail folgt und die neue Version der “Fernwartungssoftware” installiert.

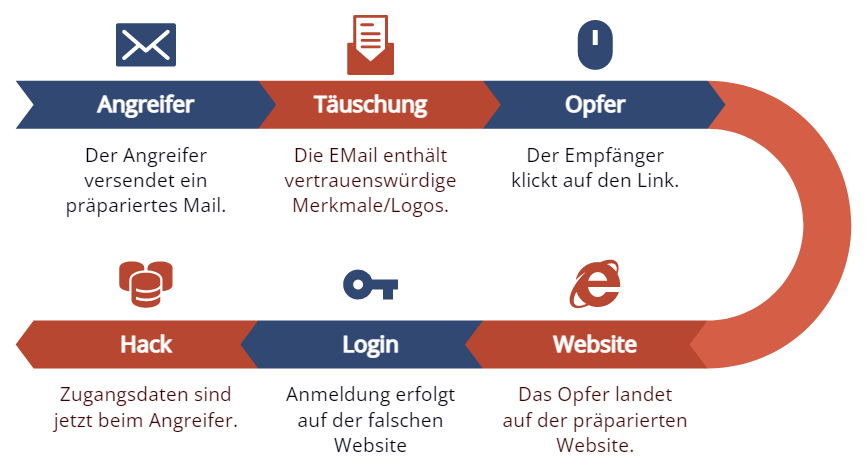

Ablauf einer Phishing-Attacke

So schützen Sie sich vor Phishing-E-Mails

Eine der besten Möglichkeiten, sich vor Phishing-E-Mails zu schützen, besteht darin, folgende Grundregeln zu befolgen:

- kein seriöser Anbieter/Dienstleister wird per EMail nach Ihren Zugangsdaten fragen, die Weitergabe der eigenen Zugangsdaten ist in den seltensten Fällen notwendig

- Antworten Sie niemals auf EMails, die persönliche finanzielle Informationen fordern

- Besuchen Sie Bank-Websites nie über den Link in einer Mail, sondern immer über die Eingabe der URL im Browser oder einen Bookmark den sie selbst gesetzt haben.

- Prüfen Sie vor

- Betrachten Sie Anhänge einer Mail immer mit einem gesunden Misstrauen – im Zweifelsfall fragen Sie telefonisch beim Versender der EMail nochmals nach

- Öffnen Sie keine Anhänge von Personen, die Ihnen unaufgefordert EMails zusenden

- Auch bei den IT-Verantwortlichen im Unternehmen nachzufragen, kann im Zweifel nicht schaden

- Prüfen Sie die EMail-Adresse des Absenders und nicht nur den Namen, der im EMail-Programm angezeigt wird

- Machen Sie es sich zur Angewohnheit, die Adressen der Seiten im Browser zu prüfen.

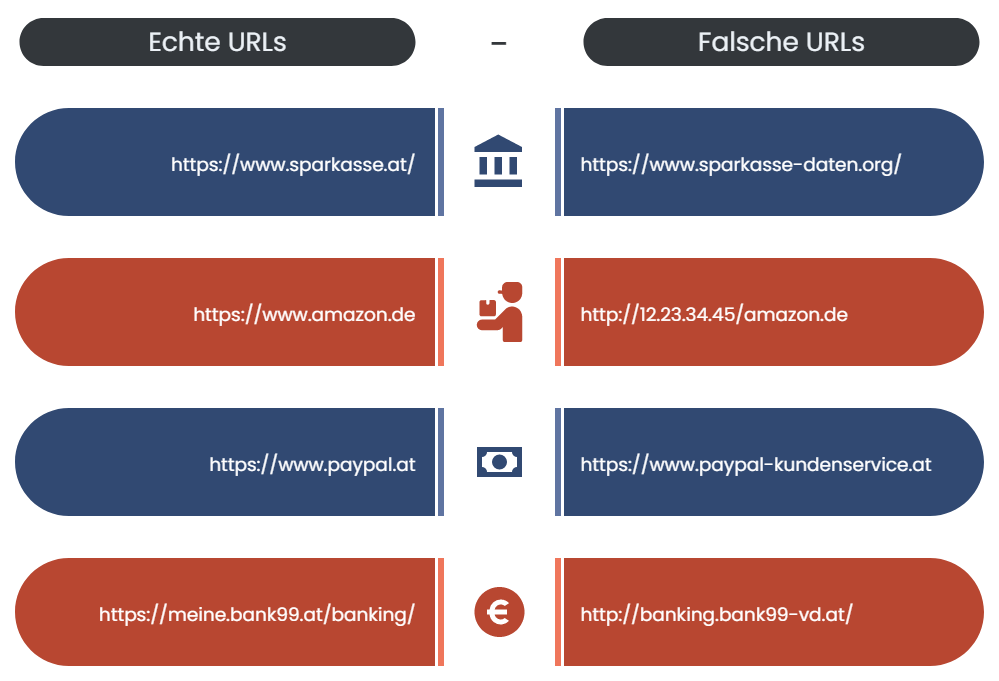

Manche gefakte Websites sind besser und manche schlechter erkennbar – ein guter Hinweis ist jedenfalls die URL bzw. die Adresse unter der die Seite erreichbar ist. Diese lässt sich im Browser gut überprüfen und gibt Hinweise darauf, ob eine Website legitim ist oder nicht.

Die untenstehende Grafik soll veranschaulichen, wie URLs angegeben werden können, ohne dass es möglicherweise groß auffällt.

Beispiele von Phishing-URLs anhand von Mustern bereits erfolgter Phishing-Angriffe

Auch das Unternehmen und insbesonders die IT-Abteilung kann natürlich dabei unterstützen, Phishing-EMails zu erkennen:

- Kennzeichnung von externen EMails

- EMail-Scanner die verdächtige EMails entsprechend kennzeichnen

- Verwendung von Blacklists, die bekannte Versender von Phishing und

- Endpoint-Sicherheitslösungen für Clients

- Regelmäßige Schulungen der User und klare Handlungsempfehlungen

- Phishing-Tests

In Zusammenhang mit Schulungen, Phishing- Tests und besserer Prävention möchten wir auch auf die Dienstleistungen der Cyber-Versicherer hinweisen, welche im Zusammenhang mit der Cyber-Versicherung oft deutlich günstiger und teilweise kostenlos angeboten werden – wenn Ihre Kunden dies Dienste Nutzen möchten, sprechen Sie uns darauf an – wir leiten gerne alles in die Wege.

Unsere Produkte

D&O

Für Unternehmen, Stiftungen, Vereine, einzelne Personen & D&O mit Strafrechtschutz

CYBER

Für Dienstleister & Gewerbe, Versicherungs-Vermitttler, Produktions-Unternehmen etc.

SPEZIAL STRAF-RECHTSSCHUTZ

Strafrechtsschutz, Manager-Rechtsschutz, Steuerberater & Wirtschaftsprüfer

CRIME

Finanzinstitutionen,

Kommerzielle Kunden

VERMÖGENSSCHADEN-HAFTPFLICHT

Finanzinstitute, Private Equity, Werbung & Medien etc.

Lesen Sie hier weiter

INFINCO ist dabei: AssCompact Forum 2026

Am 16. Juni 2026 findet in der Messe Wels ein Branchenhighlight statt – und wir sind mit dabei.

WEITERLESEN

Cyberversicherung: Die oft übersehenen Serviceleistungen jenseits der Schadendeckung – Teil 2

Im Kern geht es darum, Kunden dabei zu helfen, ihre Risiken zu verstehen und zu mindern.

WEITERLESEN

Messenger-Konten im Fadenkreuz

Messenger-Apps sind zu einem primären Angriffspunkt staatlich gesteuerter und krimineller Akteure geworden.

WEITERLESEN